近日�����,亞信安全截獲Akira勒索軟件的全新變種�,名為Megazord勒索。Akira勒索軟件Windows版本于2023年3月首次出現(xiàn)�,在隨后的3個月內(nèi)推出了Linux版本。

關(guān)于Megazord

為了提高加密速度�����,Akira勒索使用了RSA + AES 組合的加密方式���。而Megazord勒索軟件則是在2023年8月下旬首次亮相����,其使用了Rust語言編寫��,以便于在不同平臺上進行移植。在加密過程中����,則混合使用curve25519 橢圓曲線非對稱加密算法和sosemanuk對稱加密算法進行加密。目前����,已有多家國外企業(yè)的數(shù)據(jù)被“掛網(wǎng)”,成為了勒索軟件的目標����。

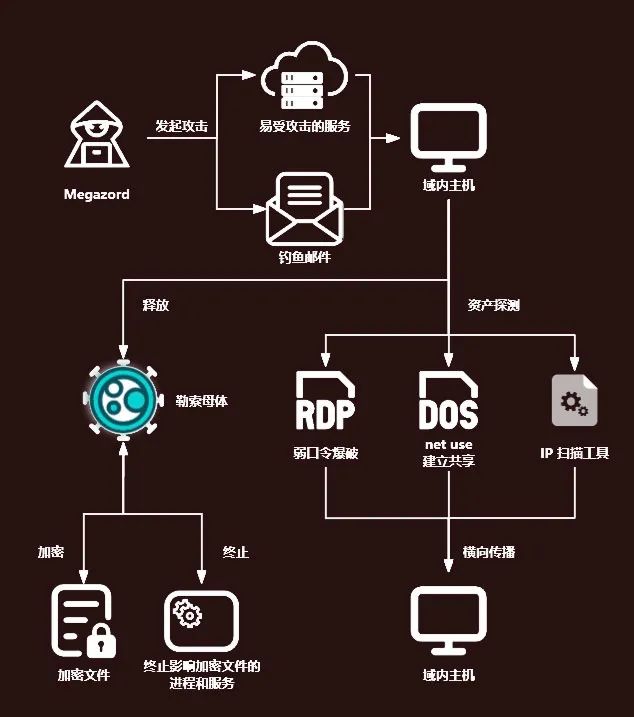

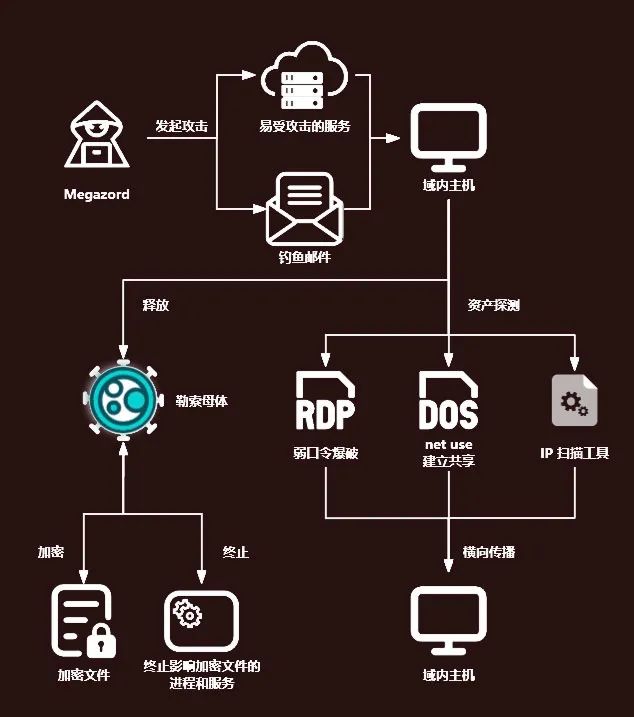

攻擊方式

Megazord勒索軟件通過魚叉式網(wǎng)絡(luò)釣魚電子郵件以及針對易受攻擊的服務(wù)進行入侵。其還利用遠程桌面協(xié)議 (RDP) 以及網(wǎng)絡(luò)IP掃描工具和NET.EXE(NET USE)等方式進行橫向傳播�����。Megazord勒索在加密文件前會做前置準備�����,除了終止可能會影響加密文件的進程和服務(wù)外��,其還會終止安全軟件的進程以及服務(wù)來避開檢測�����。其在被加密的文件名后添加后綴".powerranges",并在每個文件夾中釋放勒索信息"powerranges.txt"文件�����。

病毒詳情分析

該勒索軟件使用Rust語言編寫�,從字符串中除了可以看到大量Rust語言相關(guān)的字符串和Cargo項目相關(guān)的字符串外,還可以看到停止虛擬機服務(wù)以及進程的命令����。

該勒索軟件為命令行版本�,直接雙擊運行程序時,程序無法啟動����。當嘗試運行勒索軟件時,它會運行失敗并顯示未提供構(gòu)建ID�,由隨機字符串構(gòu)建ID,輸入?yún)?shù)后�,該程序才能正常運行。該勒索軟件在加密前會使用命令"net stop"終止正在運行的服務(wù)�����,防止服務(wù)占用影響文件的加密。最終被加密的文件將被添加".powerranges"后綴���,創(chuàng)建勒索提示信息powerranges.txt文件�。

亞信安全產(chǎn)品檢測能力

· 亞信安全病毒碼版本18.749.60�,云病毒碼版本18.749.71,全球碼版本18.749.00已經(jīng)可以檢測該勒索病毒中對外公開的樣本�����,請用戶及時升級病毒碼版本�。

· 亞信安全夢蝶防病毒引擎可以檢測該類型病毒,可檢測的病毒碼版本為1.6.0.179�����。