病毒警訊TOP 10

熱門病毒通告

亞信安全熱門病毒綜述 -

Ransom.Win32.LOCKBIT.YXCGD

該勒索病毒由其它惡意軟件生成或者用戶訪問惡意網站不經意下載感染本機�����,其添加如下注冊表自啟動鍵值:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

*{random} = {malware path}\{malware name}

其加密硬盤,移動硬盤以及網絡硬盤中的特定文件,刪除回收站文件夾中的文件以及卷影副本。該勒索加密完成后�����,將桌面墻紙設置成下圖:

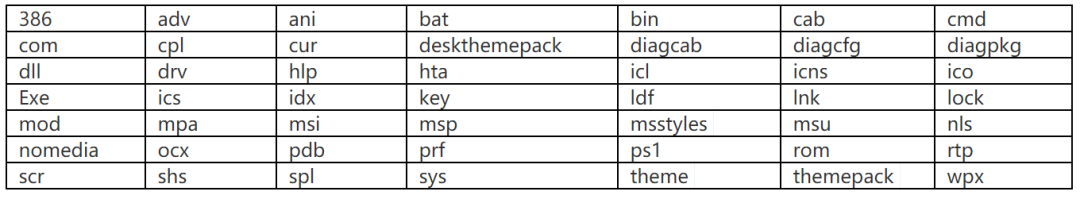

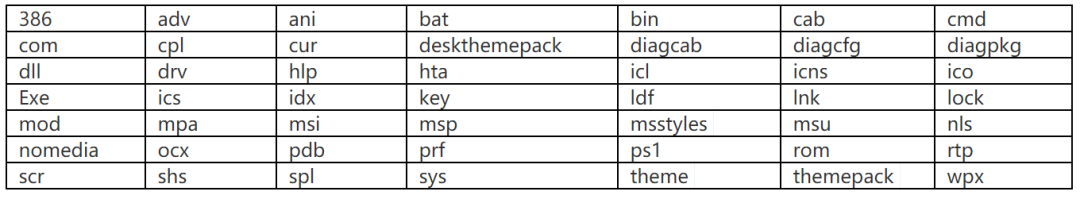

其避免加密如下擴展名文件:

對該病毒的防護可以從下述鏈接中獲取最新版本的病毒碼:17.693.60

https://console.zbox.filez.com/l/2n6wBS

警惕�����!這個Windows 0day漏洞已遭在野利用�,趕快修復!

近日����,亞信安全CERT監(jiān)測到微軟補丁日發(fā)布了84個漏洞的安全補丁�,修復了Microsoft Defender for Endpoint�、Microsoft Edge等產品中的漏洞��。本次修復的漏洞包括特權提升(EoP)��、安全功能繞過�����、信息泄露���、遠程代碼執(zhí)行(RCE)和拒絕服務(DOS)。84個CVE中��,4個被評為緊急���,79個被評為重要����,1個被評為未知。其中包括1個已檢測到被利用的0 day漏洞(CVE-2022-22047)的修復�����。根據漏洞分類占比���,其中提權(EoP)漏洞占本月修補漏洞的59.3%��,其次是遠程代碼執(zhí)行(RCE)漏洞����,占14%��。

【警惕���!這個Windows 0day漏洞已遭在野利用��,趕快修復��!】

微軟:網絡釣魚在針對10000個組織的攻擊中繞過了MFA

微軟表示,從2021年9月開始,一系列大規(guī)模的網絡釣魚攻擊已經針對了10000多個組織��,在商業(yè)電子郵件入侵(BEC)攻擊中使用了對受害者郵箱的訪問權限��。威脅參與者使用旨在劫持Office 365身份驗證過程的登錄頁面(即使在受多重身份驗證(MFA)保護的帳戶上�����,也通過欺騙Office聯(lián)機身份驗證頁面)��。

在一些觀察到的攻擊中�,潛在的受害者被重定向到使用HTML附件的網絡釣魚電子郵件的登錄頁面,這些附件充當守門人�����,確保目標通過HTML重定向器發(fā)送���。在竊取目標的憑據及其會話cookie后���,這些攻擊背后的威脅參與者登錄到受害者的電子郵件帳戶中���。隨后,他們在針對其他組織的企業(yè)電子郵件入侵(BRC)活動中利用其訪問權限��。

加拿大航空公司航班因Zayo中斷而延誤和取消

2022年7月14日����,加拿大電信服務提供商Zayo的互聯(lián)網中斷��,影響了加拿大航空公司NAV CANADA在加拿大西部部分地區(qū)的運營,其值機服務��、航班計劃和支付服務均受到影響����。目前已有三起航班被取消�,超過100個航班延誤。

《多倫多星報》報道稱��,2022年7月13日晚的火車脫軌中斷了Zayo在加拿大的一家光纖供應商管理的兩條關鍵光纖線路��。而在2022年7月上旬���,加拿大還經歷了一次19小時停電���,導致該國部分互聯(lián)網���、電話����、銀行和緊急服務癱瘓。據稱���,該中斷是由該國最大的電信公司之一羅杰斯系統(tǒng)內的技術問題引起的�����。

歐洲央行行長遭黑客襲擊

2022年7月12日,歐洲中央銀行表示,其行長克里斯蒂娜·拉加德(Christine Lagarde)成為黑客攻擊的目標,但沒有信息泄露���。黑客通過似乎是德國前總理安格拉·默克爾手機號碼的短信聯(lián)系了拉加德�,聲稱默克爾希望通過WhatsApp與她聯(lián)系,因為這樣會更安全����。好在拉加德隨后通過電話聯(lián)系默克爾��,詢問她是否真的想通過WhatsApp進行交流,從而識別出異常����。黑客背后的企圖應該是為了控制WhatsApp和其他消息服務上各種知名人士的賬戶����。

公安部網安局召開全國網安部門“百日行動”推進會

日前,公安部網安局召開全國公安機關網安部門“百日行動”視頻推進會����,就全國公安網安部門深入推進夏季治安打擊整治“百日行動”進行再動員再部署。

會議要求嚴打制作勒索病毒����、僵尸網絡及DDoS攻擊等黑客團伙��、人員;嚴打非法竊取����、買賣公民個人信息團伙�、行業(yè)內鬼和數(shù)據黑企。

立陶宛能源公司因DDOS攻擊而中斷

2022年7月9日���,立陶宛能源公司Ignitis Group遭受了所謂的“十年來最大的網絡攻擊”,當時大量的分布式拒絕服務 (DDoS) 攻擊破壞了Ignitis Group數(shù)字服務和網站。親俄羅斯的黑客組織Killnet在其Telegram頻道中聲稱對此次的攻擊負責 �,原因是該國在與俄羅斯的戰(zhàn)爭中支持烏克蘭����。

自2022年6月下旬���,立陶宛開始對運往波羅的海沿岸的俄羅斯飛地加里寧格勒的貨物實施歐盟制裁,立陶宛的機構和企業(yè)就遭受了廣泛的網絡攻擊����。Ignitis Group表示,它正在與主管當局合作����,并繼續(xù)努力確保其網站和數(shù)字服務的可訪問性��。

(以上部分資訊來源于網絡)